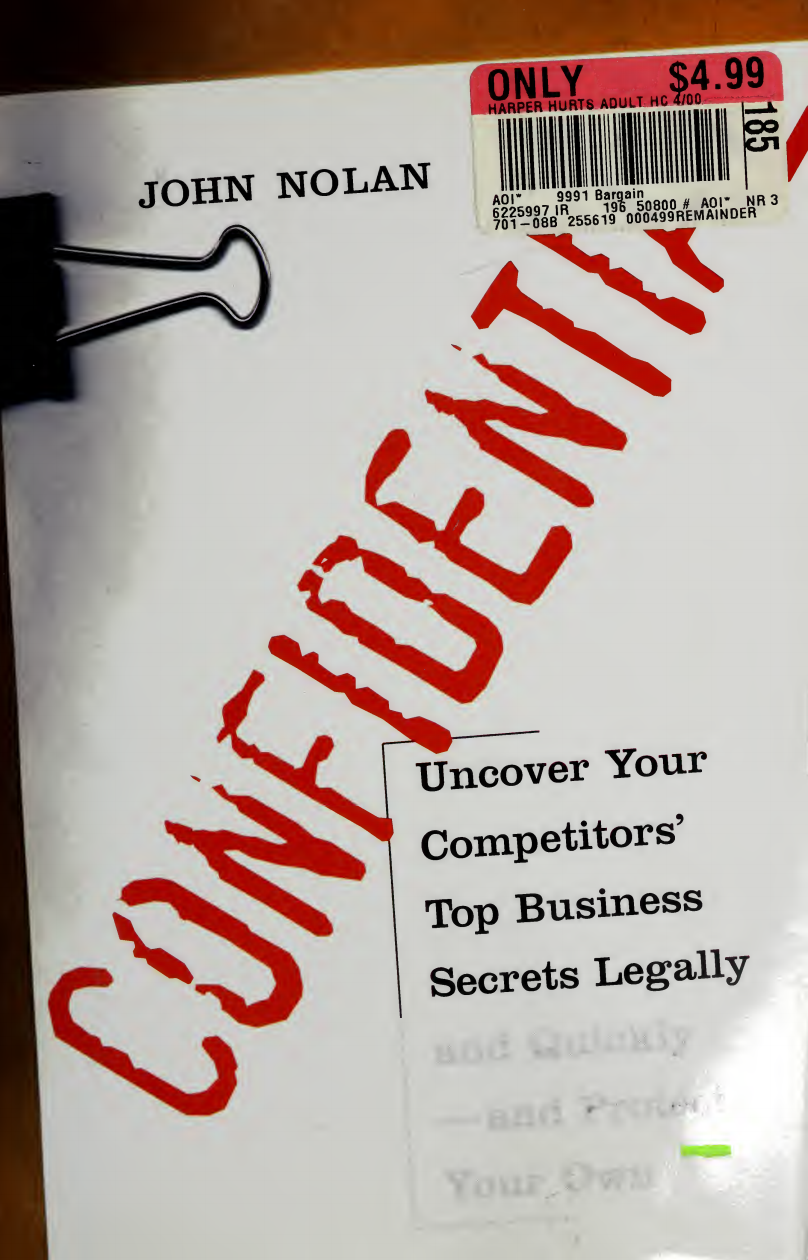

这是约翰·诺兰(John Nolan)的著作《机密:合法、快速地揭示竞争对手的商业秘密——并保护你自己的秘密》(Confidential: Uncover Your Competitors' Top Business Secrets Legally and Quickly - and Protect Your Own)。

本书是一本将政府情报界(尤其是CIA)的专业情报搜集与反情报技术,系统性地应用于商业领域的实战手册。作者作为一名前情报官员,详细阐述了如何在合法且合乎道德的框架内,通过精妙的谈话技巧(“诱导术” Elicitation)和系统性的情报流程,获取关键商业信息,从而获得竞争优势,并建立有效的企业信息防护体系。

1. 思维模型:商业情报的核心方法论

本书的核心思维模型是将商业竞争视为一场“信息战”,其胜负关键在于“情报”的获取与“反情报”的防护。

- 诱导术思维模型 (Elicitation Model):核心原理:避免直接提问,通过引导一场看似随意的、无威胁的对话,让对方在不经意间透露关键信息。直接提问会激发人的防御机制,而诱导术则通过利用人性的普遍特点来瓦解这种防御。

核心心态:“自我悬置”(Ego Suspension)。诱导者的首要任务是获取信息,而非展示自己的才智、经验或地位。你需要扮演学生、倾听者甚至“无知者”的角色,让对方成为谈话的焦点和“老师”。

实施框架:“对话沙漏模型”(The Conversational Hourglass)。顶部(宏观话题):从宽泛、普遍、无威胁的话题开始,如行业趋势、宏观经济等,建立融洽的对话氛围。

颈部(微观话题):通过堆叠使用多种诱导技巧,逐步将话题收窄,聚焦到你真正需要了解的核心信息上。

底部(宏观话题):获取信息后,再将话题引导回宽泛、无威胁的宏观层面结束对话,确保对方对谈话的核心部分记忆模糊,不产生警觉。 - 商业情报循环模型 (The Intelligence Cycle):

这是一个将零散信息转化为可行动情报的系统流程。任务下达 (Tasking):明确决策者需要解决的核心问题。

目标设定 (Collection Objectives):将宏大问题分解为具体、可搜集的细分目标。

搜集活动 (Collection Activities):通过二手(公开)和一手(人力)情报源获取原始信息。

处理与报告 (Process and Report):整理、验证、存储原始信息。

分析 (Analysis):将信息整合,进行严谨分析,形成结论。

分发 (Dissemination):将最终情报产品交付给决策者。

2. 精彩案例:思维模型的实战体现

- 案例一:追随IBM销售员 (作者亲身经历)故事:作者在销售生涯初期,为获取销售线索,曾开车跟踪竞争对手IBM的销售员,记录下他拜访的所有客户地址。第二天,他再逐一拜访这些已知有采购需求的客户,并成功售出大量产品。

体现:这个案例生动地诠释了主动、非常规但合法的情报搜集思维。它证明了情报不一定需要高科技手段,敏锐的观察和简单的行动就能带来巨大回报。 - 案例二:福尔摩斯诱导史密斯太太 (文学案例)故事:在《四签名》中,福尔摩斯为追查线索找到船主史密斯家。他并未直接盘问史密斯太太,而是通过夸奖孩子(简单奉承)、表示对租船失望(表达失望)、故意说错船的外观(故意犯错陈述)、质疑她如何识别访客(表示怀疑)等一系列技巧的“堆叠使用”,让史密斯太太在毫无防备的情况下,主动说出了关于独腿访客、船的名字“曙光号”及其最新外观等所有关键信息。

体现:这是“诱导术思维模型”的完美演示,展示了如何通过组合多种技巧,自然地引导对话,让对方成为信息的“主动”提供者。 - 案例三:庄臣公司 vs. 霍尼韦尔公司 (Lobo项目反情报)故事:庄臣公司正在秘密研发一个代号为“Loba”的新项目。当他们发现竞争对手霍尼韦尔已经探听到风声,但误把项目名称听成了“Lobo”时,庄臣公司将计就计。他们并未否认,反而高调地用“Lobo”这个名字为另一款次要的升级产品展开宣传,成功误导了霍尼韦尔,使其放松了对真正核心项目的警惕,为新产品Metasys的成功上市赢得了宝贵时间。

体现:这是“反情报”中“认知管理”或“欺骗”策略的经典应用。它说明了防护信息不仅是被动的保密,更是主动地管理和利用对手的错误认知,将其引向歧途。

3. 核心思想结晶:信息即战场,对话即武器

本书的核心主张是:在现代商业竞争中,信息优势是决定性的竞争优势。通过学习和应用专业情报技术,任何企业都可以在合法、合乎道德的框架内,系统性地获取并保护这种优势。 其内核可以概括为:

- 人性是最大的信息“漏洞”:人们渴望被认可、有纠正他人的冲动、乐于八卦、无法保守秘密。专业的情报搜集不是破解密码,而是破解人性。诱导术正是利用这些普遍的人性特点,将对话变成一把解锁信息的钥匙。

- 情报是过程,而非偶得:有效的情报工作依赖于一个像“情报循环”一样的严谨流程,从明确需求到最终分析分发,环环相扣。偶然听到的“小道消息”不是情报,只有经过系统化处理和验证的信息才能成为指导决策的真正情报。

- 最好的防御是主动出击:信息安全不只是建防火墙和门禁(被动安保),更是主动的“反情报”工作。这意味着要了解谁在觊觎你的信息、他们用什么方法,并有策略地进行反制,甚至可以主动释放误导性信息,扰乱对手的决策。

4. 融会贯通的知识点:可供借鉴的应用建议

- 对于管理者:建立内部情报网络:“情报始于内部”。公司内部的销售、采购、HR、财务甚至前台,都是潜在的情报搜集节点。应建立机制,鼓励员工分享在与外界(客户、供应商、前同事)交流中获取的市场信息。

重新定义“出差”:员工参加的行业会议、展会是绝佳的“情报富矿”。应在会前进行“情报任务”简报,明确需要关注的竞争对手、技术和趋势,并在会后进行系统的情报汇报,最大化差旅投资回报。 - 对于销售/市场/商务人士:升级沟通技巧:将“对话沙漏模型”和诱导技巧应用于客户沟通和商务谈判。通过有策略的对话,可以更深入地了解客户未言明的需求、预算限制以及竞争对手的方案。

将每一次互动视为情报机会:与客户、供应商、合作伙伴的每一次交流,都是了解行业动态、对手动向的机会。保持敏锐的“情报意识”,善用倾听和诱导,能捕捉到大量有价值的信息。 - 对于个人发展:规划每一次重要谈话:无论是面试、向上级汇报工作,还是解决家庭矛盾,都可以借鉴“对话沙漏模型”。事先明确谈话目标,设计开场、核心切入和收尾的路径,能极大提高沟通效率和成功率。

修炼“自我悬置”:在需要说服或理解他人时,暂时放下自我,真诚地倾听和引导,让对方充分表达,往往比滔滔不绝地陈述自己的观点更有效。

5. 书中金句:经典表述与深度解析

- “Text without context is pretext。” (没有上下文的文本就是借口。)解释:这句话强调了情报分析的深度。孤立的数据或信息本身意义有限,甚至可能产生误导。只有将其置于广阔的商业、市场和竞争对手的上下文中进行解读,才能发现其真实含义,形成深刻的洞察。

- “The main thing with people of that sort...is never to let them think that their information can be of slightest importance to you. If you do they will instantly shut up like an oyster。” (与这类人打交道的要点是,绝不能让他们觉得他们的信息对你有多重要。一旦你这么做了,他们会立刻像牡蛎一样紧闭其口。)解释:这是福尔摩斯的名言,也是诱导术的核心秘诀。在谈话中,你对某个话题表现出的兴趣越强,对方的警惕性就越高。高明的诱导者会通过漫不经心的态度,让对方感觉所透露的信息无足轻重,从而持续输出。

- “Whatever your position, your job is to collect the information from those who have it. Your job is not to impress the other person...” (无论你的地位如何,你的任务是从掌握信息的人那里获取信息,而不是给对方留下深刻印象……)解释:这精辟地概括了“自我悬置”(Ego Suspension)的心态。在情报收集中,个人的虚荣心是最大的敌人。成功的情报人员是信息的“管道”,而不是舞台上的“明星”。

- “He who seeks to protect all, protects nothing。” (企图保护一切的人,什么也保护不了。)解释:这句俾斯麦的名言被作者用于反情报领域,强调了信息防护的重点原则。企业不可能、也不应该对所有信息都进行最高级别的保护。必须识别出真正核心的、关乎竞争命脉的“关键保护主题”(Key Protection Topics),并集中资源进行重点防护。

6. 超越常识的智慧与反常识的核心论点

- 反常识一:获取信息最好的方法是“不问”。常识:想知道什么,就直接问。

本书智慧:直接提问是最低效的方式,因为它会立刻触发对方的心理防御。最高效的方式是创造一个舒适、自然的对话环境,让对方在感觉“只是聊天”的状态下,自己把信息说出来。 - 反常识二:最不可能泄密的人,往往最容易被突破。常识:律师、医生、高级管理者等专业人士口风最紧,最难获取信息。

本书智慧:这些专业人士恰恰因为对自己守口如瓶的能力过度自信,反而对非提问式的诱导缺乏防备。同时,他们强烈的专业认同感和纠正他人错误的欲望,也使其在与其他“专业人士”的交流中容易泄露信息。 - 反常识三:安保不等于安全。常识:信息安全就是做好物理隔离(门禁)和网络安全(防火墙)。

本书智慧:真正的威胁往往来自内部以及与人打交道的环节。专业的情报人员不会去硬闯门禁,他们会通过电话、邮件、社交场合与你的员工聊天。因此,信息防护的核心是对人的教育和建立反情报意识,而不仅仅是技术和物理手段。

7. 能够直接拿来用的工具或模型

- 12种核心诱导技巧 (The Elicitation Techniques):第一组:挑衅性陈述、等价交换、简单奉承、利用抱怨本能、重复关键词、引用公开报道。

第二组:假装无知、旁敲侧击、批评、区间限定、表示怀疑、故意犯错陈述。

应用:在任何需要获取信息的对话场景中,根据对方的性格和谈话进程,灵活组合使用这些技巧。 - 对话沙漏模型 (The Conversational Hourglass):模型:宏观话题开场 → 微观核心话题 → 宏观话题收尾。

应用:用于规划任何重要的谈话。事先设计好谈话的“沙漏”结构,可以让你在不引起对方警觉的情况下,主导谈话方向,并达成目标。 - 内部情报源分类法 (Internal Source Categories):分类:知识持有者、外部连接者、差旅人员/接待人员。

应用:用这个框架来盘点公司内部的“情报资产”,找出那些经常与外界接触、掌握特定知识或信息的员工,将他们发展为公司的“情报触角”。 - 威胁评估公式:C + I = T (能力 + 意图 = 威胁):模型:Capability + Indicators = Threat

应用:在评估竞争对手的威胁时,不仅要看他是否有能力(C)对你造成伤害,更要寻找他是否有这样做的“意图”(I)的迹象。这能帮助企业更准确地判断和排序威胁等级,避免对所有“有能力”的对手都过度反应。

12

12 0

0